Kaspersky ontdekt nieuwe ransomware en nieuwe Gipy malware campagne

Utrecht, 23 mei 2024 – Kaspersky heeft ransomware-aanvallen geïdentificeerd waarbij er gebruik wordt gemaakt van Microsofts BitLocker om te proberen bedrijfsbestanden te versleutelen. Daarnaast heeft het cybersecuritybedrijf een nieuwe Gipy malware campagne ontdekt waarbij er AI voice generator tools worden misbruikt voor het stelen van verschillende soorten gegevens kunnen stelen, het minen van cryptocurrency en het downloaden van aanvullende schadelijke software.

ShrinkLocker

De ransomware die gebruik maakt van Microsofts BitLocker heeft de naam ShrinkLocker gekregen en maakt gebruik van VBScript. Dat is een programmeertaal die wordt gebruikt om taken op Windows-computers te automatiseren. Nieuw is dat het script controleert wat de huidige versie van Windows op het systeem is en de BitLocker-functies op basis hiervan inschakelt. Op deze manier zou het script in staat zijn om nieuwe en oudere systemen te infecteren die teruggaan tot Windows Server 2008.

Als het besturingssysteem geschikt is voor de aanval, wijzigt het script de opstartinstellingen en probeert het hele schijven te versleutelen met BitLocker. Het maakt een nieuwe opstartpartitie aan, waarbij in wezen een apart gedeelte op de computerschijf wordt gemaakt met de bestanden voor het opstarten van het besturingssysteem. Zo sluit men het slachtoffer in een later stadium buiten. De aanvallers verwijderen ook de beschermers die worden gebruikt om de versleutelingssleutel van BitLocker te beveiligen, zodat het slachtoffer deze niet kan herstellen.

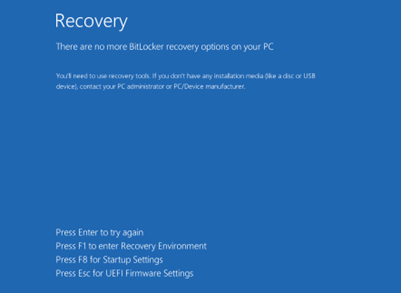

Het script stuurt vervolgens informatie over het systeem en de versleutelingscode die is gegenereerd op de gecompromitteerde computer naar de server die wordt beheerd door de dader. De sporen worden gewist en als laatste stap forceert de malware het afsluiten van het systeem. Het slachtoffer ziet het BitLocker-scherm met het bericht: “Er zijn geen BitLocker herstelopties meer op uw pc”.

“Wat bijzonder verontrustend is aan deze zaak, is dat BitLocker oorspronkelijk is ontworpen om de risico’s van diefstal of openbaarmaking van data te beperken. Maar nu wordt het misbruikt voor kwaadaardige doeleinden. Het is een wrede ironie dat een beveiligingsmaatregel op deze manier als wapen wordt gebruikt. Voor bedrijven die BitLocker toepassen, is het cruciaal om sterke wachtwoorden te gebruiken en te zorgen voor een veilige opslag van herstelsleutels. Regelmatig back-ups maken, die offline worden gehouden en getest, zijn ook essentiële beveiligingsmaatregelen,” legt Cristian Souza uit, Incident Response Specialist bij Kaspersky Global Emergency Response Team.

Meer informatie over de BitLocker ransomware kan je vinden op Securelist.com.

Gipy malware

Daarnaast heeft Kaspersky een nieuwe Gipy malwarecampagne ontdekt die sinds medio 2023 actief is. De malware maakt misbruik van de groeiende populariteit van AI tools door AI voice generator tools te immiteren. De infectie van de malware vindt plaats wanneer een gebruiker een schadelijk bestand downloadt van de geïmiteerde website.

Nadat de gebruiker op de knop “Installeren” heeft geklikt, wordt het installatieprogramma voor een legitieme toepassing gestart, maar op de achtergrond voert een script schadelijke activiteiten uit. Tijdens de uitvoering downloadt en lanceert Gipy malware van derden van GitHub. Deze malware is verpakt in wachtwoordbeveiligde ZIP-bestanden. Kaspersky-experts hebben meer dan 200 van deze bestanden geanalyseerd. De meeste die op GitHub staan bevatten de beruchte Lumma-wachtwoordstealer. De experts vonden echter ook Apocalypse ClipBanker, een aangepaste Corona cryptominer en verschillende RAT’s, waaronder DCRat en RADXRat. Daarnaast ontdekten ze wachtwoordstealers als RedLine en RisePro, een stealer gebaseerd op Golang met de naam Loli en een op Golang gebaseerde backdoor genaamd TrueClient.

De cybercriminelen achter Gipy hebben geen specifieke geografische voorkeur en richten zich op gebruikers over de hele wereld. De top vijf van getroffen landen zijn Rusland, Taiwan, de VS, Spanje en Duitsland.

“AI-tools brengen opmerkelijke voordelen met zich mee en zorgen voor een revolutie in ons dagelijks leven, maar gebruikers moeten waakzaam blijven. Cybercriminelen maken gebruik van de grote belangstelling voor AI om malware te verspreiden en phishing-aanvallen uit te voeren. AI wordt nu al meer dan een jaar als lokaas gebruikt en we verwachten niet dat deze trend zal afnemen”, zegt Oleg Kupreev, security-expert bij Kaspersky.

###

Over Kaspersky

Kaspersky, opgericht in 1997, is wereldwijd actief op het gebied van cybersecurity en digital privacy. Kaspersky’s threat intelligence en security-expertise worden voortdurend omgezet in innovatieve security-oplossingen en -diensten om bedrijven, kritieke infrastructuren, overheden en consumenten van over de hele wereld te beschermen. Het uitgebreide securityportfolio van het bedrijf omvat toonaangevende endpoint security en een aantal gespecialiseerde security-oplossingen en -diensten om geavanceerde digitale bedreigingen te bestrijden. Meer dan 400 miljoen gebruikers en 240.000 zakelijke gebruikers worden beschermd door technologieën van Kaspersky. Kijk voor meer informatie op www.kaspersky.nl.

Dit artikel is een ingezonden bericht en valt buiten de verantwoordelijkheid van de redactie.